网络攻打的形式有哪些 (网络攻击形势)

本文目录导航:

网络攻打的形式有哪些?

计算机网络攻打形式包括;口令攻打、特洛伊木马、WWW诈骗、电子邮件、节点攻打、网络监听、黑客软件、安保破绽、端口扫描;

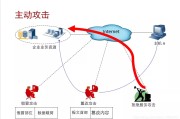

主动攻打包括:

1、流量剖析,实用于一些不凡场所,例如敏感信息都是隐秘的,攻打者只管从截获的信息中无法的到信息的实在内容,但攻打者还能经过观察这些数据报的形式,剖析确定出通讯双方的位置、通讯的次数及信息的长度,获知关系的敏感信息,这种攻打形式称为流量剖析。

2、窃听,是最罕用的手腕。

目前运行最宽泛的局域网上的数据传送是基于广播形式启动的,这就使一台服务器有或者遭到本子网上行送的一切信息。

而计算机的网卡上班在杂收形式时,它就可以将网络上行送的一切信息传送到下层,以供进一步剖析。

裁减资料:

在出现攻打事情之后,须要明白四个主要点并及时作出有效应答遏制事情进一步好转:

1、哪里出了疑问:事情照应第一步是定位,找出攻打点和入侵路径,启动隔离;需进一步细化网络权限,防止攻打的蔓延;

2、确定影响范畴:对出现的攻打行为,要确定这些攻打行为影响了哪些数据和配置,能力对遭到影响的数据和系统,及时作出应答措施,将影响最小化;

如公司敏感数据暴露,应及时将该敏感数据失效或重置;如用户数据暴露,应及时通知客户启动修正变卦,防止被应用;

3、复原:依照容灾备份机制及时复原受影响的数据系统,将业务影响降到最低;没有活期备份的业务系统,注定不是主要业务系统,也是走不久远的;

4、根除:破坏曾经无法防止,需具体剖析意外要素,做好破绽的修复封堵,防止同类事情再次出现,一而再,再而三,谁受的了,当这里是公测吗?;

以如今的安保情势,主动包全曾经不是惟一的选用,社会工程学的应用能有效绕开咱们设置的安保防护,及时的事情照应和完善的容灾备份机制是包全业务可继续运转的保证;

网络攻打有哪几种类型?主动攻打形式有哪几种?

计算机网络攻打类型包括:1. 明码攻打:经过破解或猜想明码来合法访问系统资源。

2. 特洛伊木马:一种暗藏在合法程序中的恶意软件,用于失掉系统权限或窃取信息。

3. 网络钓鱼:经过伪装成合法实体发送诱骗信息,诱骗用户暴露团体信息或下载恶意软件。

4. 电子邮件攻打:经过发送少量渣滓邮件占用系统资源,或蕴含恶意代码。

5. 节点攻打:针对网络中的特定节点启动攻打,破坏网络结构或信息流动。

6. 网络监听:监督网络通讯以失掉敏感信息。

7. 黑客软件:专门设计用来破坏或合法管理计算机系统的软件。

8. 安保破绽攻打:应用系统安保破绽启动攻打,以失掉未授权访问。

9. 端口扫描:经过探测开明的网络端口来发现潜在的指标。

主动攻打形式包括:1. 流量剖析:经过剖析数据包形式,即使无法解读内容,也能推断通讯双方的位置和行为。

2. 窃听:在局域网中,攻打者可以经过网卡的广播接纳配置截取一切数据包。

在遭受攻打后,应迅速采取以下措施:1. 定位疑问:隔离攻打点和入侵路径,细化网络权限。

2. 确定影响范畴:识别受攻打影响的系统和数据,采取相应措施。

3. 复原:依据容灾备份复原受影响的数据和系统。

4. 根除疑问:剖析攻打要素,修复破绽,防止再次出现。

面对以后的安保要挟,仅靠主动防护是不够的。

应联合主动照应和容灾备份机制,确保业务的继续运转。

流量剖析属于什么攻打

主动攻打计算机病毒是感化尽或者地感化更多的计算机,而网络攻打理论是针对特定的对象,有时刻也被用来不合理竞争。

据统计,每18秒,世界就会出现一同黑客入侵事情,对非隐秘的计算机信息系统来说,其攻打完成率达88%,被查出的仅占5%。

网路攻打包括主动攻打和主动攻打。

在主动攻打中,攻打者不对数据信息做任何修正,而是驳回截取、窃听等手腕取得了信息或关系数据,理论包括窃听、流量剖析、破解弱加密的数据流等攻打形式。

主动攻打不易被发现,经常是主动攻打的前奏。

文章评论